検知したら即遮断 セキュリティスイッチ TiFRONT

大企業、公的機関、政府関連機関など、さまざまな組織がサーバー攻撃の被害に遭っています。経済産業省が実施したアンケート調査によると、サイバー攻撃の一種である「標的型サイバー攻撃」を受けた経験のある企業は2007年の5.7%から2011年の33%と増加しており、中でも「標的型サイバー攻撃」は相手に気づかれないように”不正に情報を収集する”というタイプが目立って増えています。

巧妙化する「標的型サイバー攻撃」には防御するだけでなく、防御が破られた時に「怪しい動きがあったら即時に遮断」するという被害を最小限にするソリューションが注目されています。

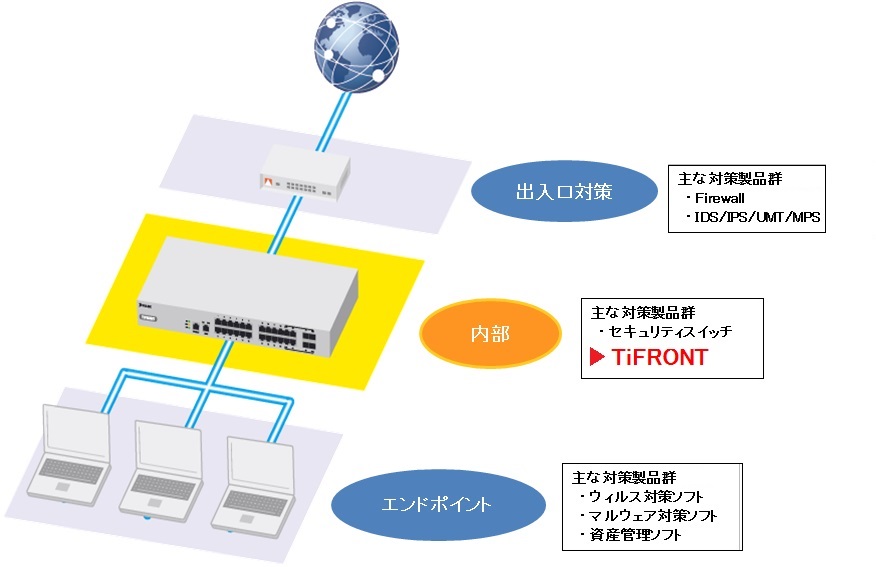

「内部対策」「多重防御」とは!?

セキュリティ対策が進んでいる昨今で、「内部対策」や「多重防御」という言葉を耳にする事があるかと思います。標的型サイバー攻撃の特徴として、最終的な目的を果たすため、複数の段階を成功させる必要があります。いずれかの段階を失敗させることで攻撃者の目的を達成させないという事が多重防御の考え方です。

内部対策が必要なわけ!!

(1)入口・出口対策だけでは不十分

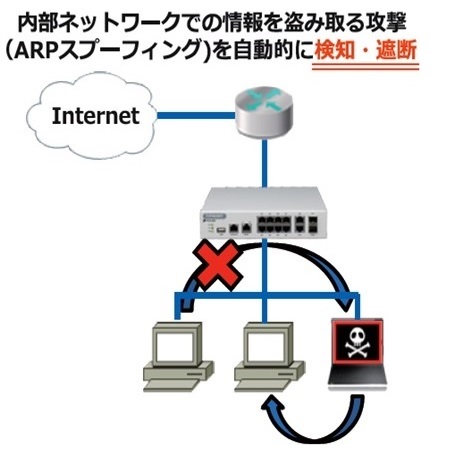

内部ネットワークでの情報を盗み取る攻撃(ARPスプーフィング等)への対応は入口・出口対策の機器ではできない。

(2)多層防御の構築が可能

お互い不得手な部分をそれぞれの機器の特性で補うことで、より強固なセキュリティ対策を講じることができる。

(3)侵入を前提とした対策が可能

入口・出口やエンドポイントをすり抜けてきたマルウエア等への対応も可能に。

TiFRONTやTiControllerで対策をご検討下さい!!

TiFRONTやTiControllerで対策をご検討下さい!!TiFRONTの導入ポイント

1.攻撃を遮断

2.通信を可視化

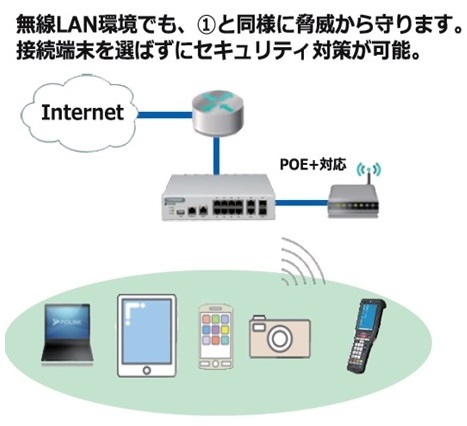

3.無線LAN環境での対策

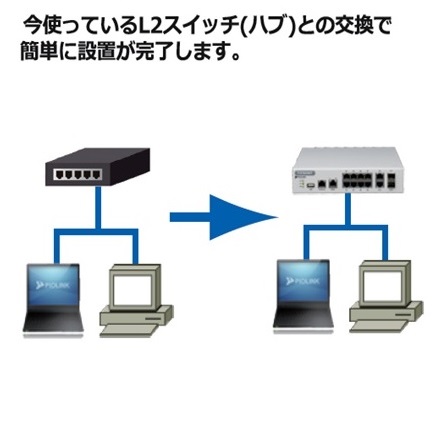

4.容易な設置

お問い合わせ

電話でのお問い合わせ

- 株式会社アンペール

IT機器ソリューション - 03-5330-6802

- 受付時間 9:00~17:00(土日祝日を除く)